OxideTerm

Zero Electron. Zero OpenSSL. SSH em Rust puro.

Um único binário nativo — shells locais, SSH, SFTP, IDE remoto, IA, encaminhamento de portas, plugins, 30+ temas, 11 idiomas.

Código-fonte disponível · PolyForm NC 1.0.0Por que OxideTerm?

Problemas reais, soluções reais.

Veja em ação

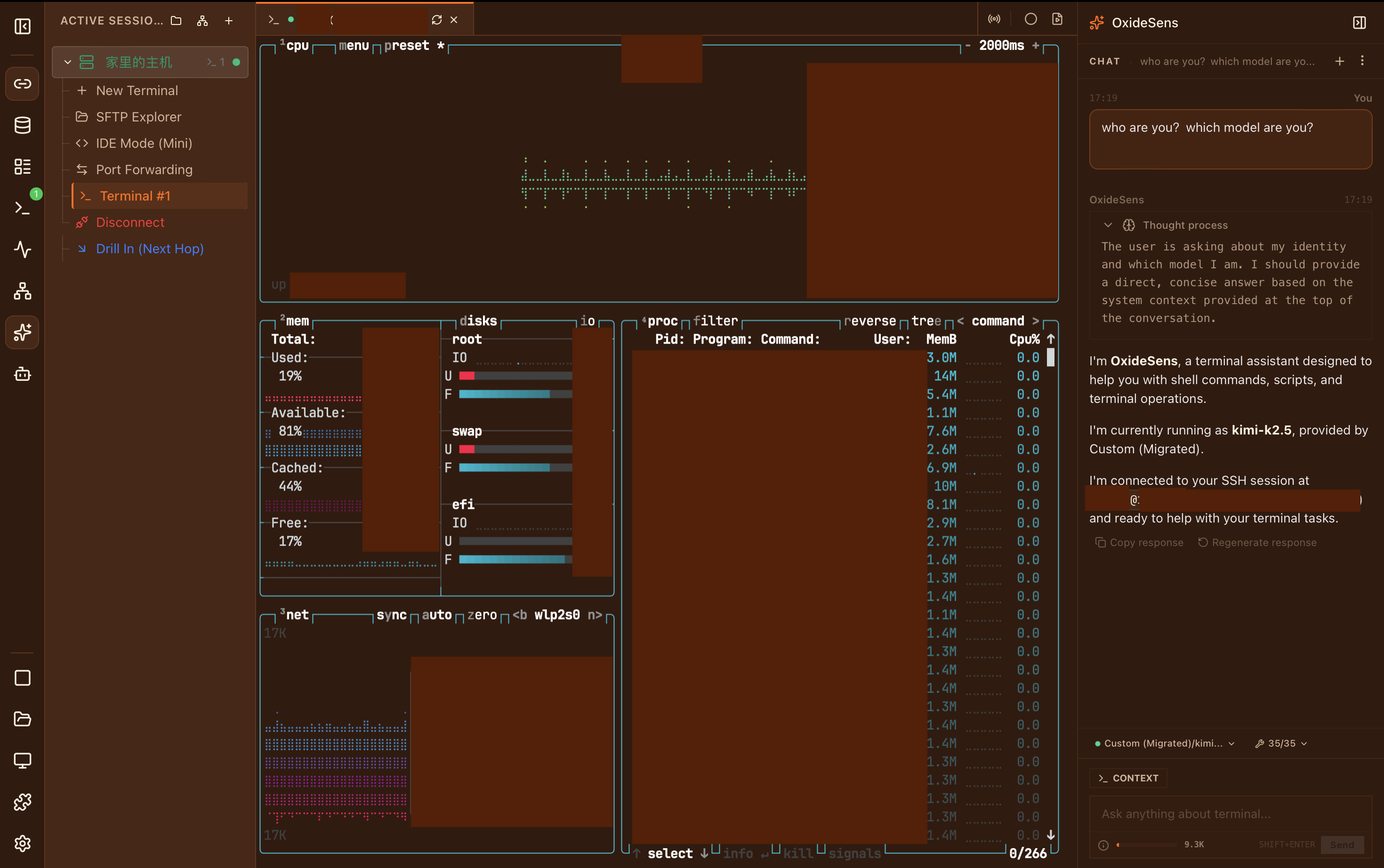

OxideSens AI abre um terminal local e executa um comando — totalmente autônomo, totalmente integrado.

Tudo o que você precisa, nada que não precise

Terminal

- Painéis divididos com broadcast para todas as sessões

- Renderização WebGL a 60fps+, modo burst 120Hz

- Gravação e reprodução de sessões (asciicast v2)

- 31+ temas + editor de temas personalizados CSS

- Paleta de comandos (⌘K) e modo zen

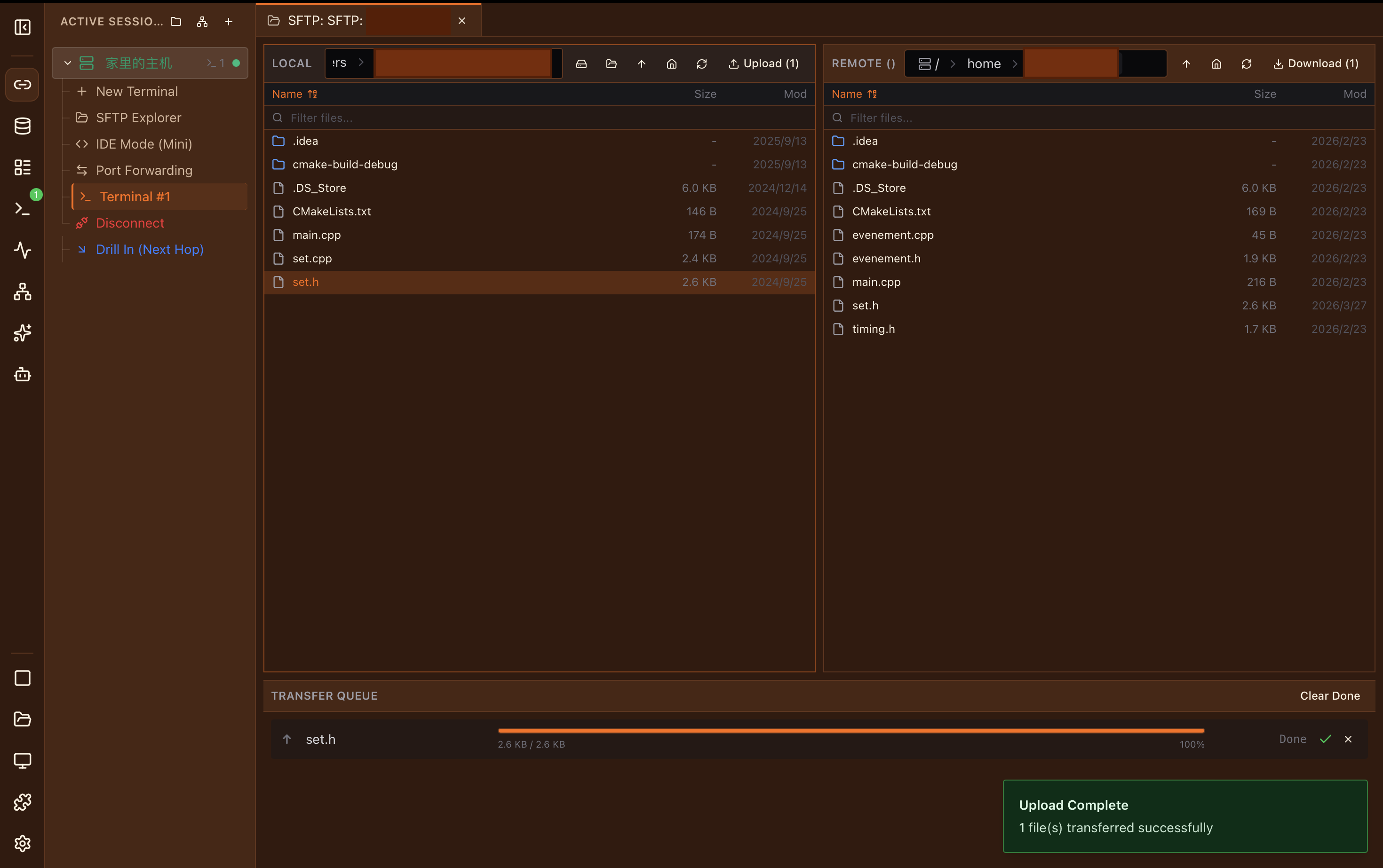

Gerenciador SFTP

- Navegador de painel duplo com arrastar e soltar

- Pré-visualização inteligente: imagens, vídeo, áudio, código, PDF, hex, fontes

- Fila de transferência com progresso em tempo real e ETA

- Favoritos e extração de arquivos

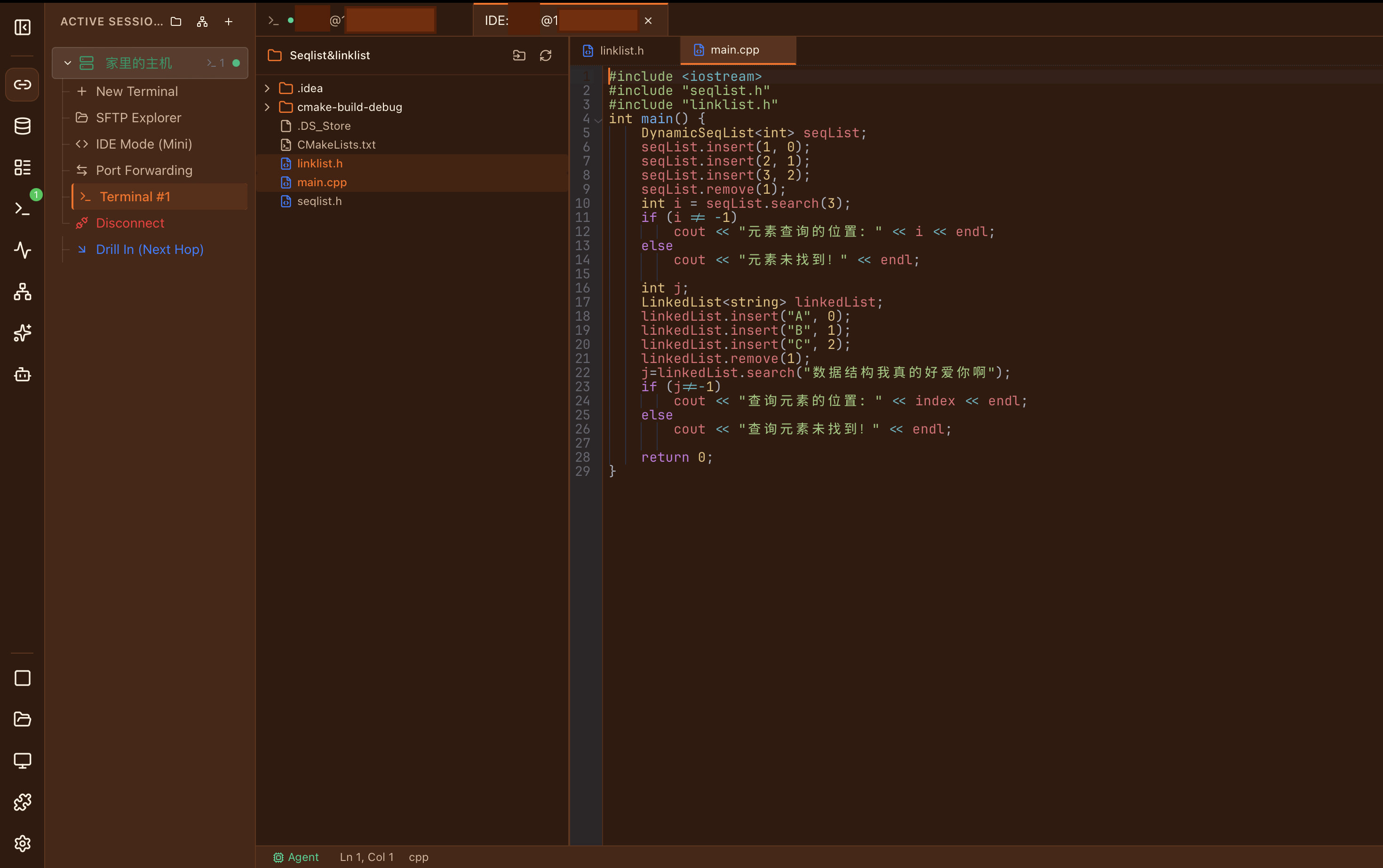

IDE integrado

- CodeMirror 6 com 30+ modos de linguagem

- Árvore de arquivos com status Git

- Edição multi-aba com resolução de conflitos

- Agente remoto opcional ~1 MB (Linux, 10+ arquiteturas)

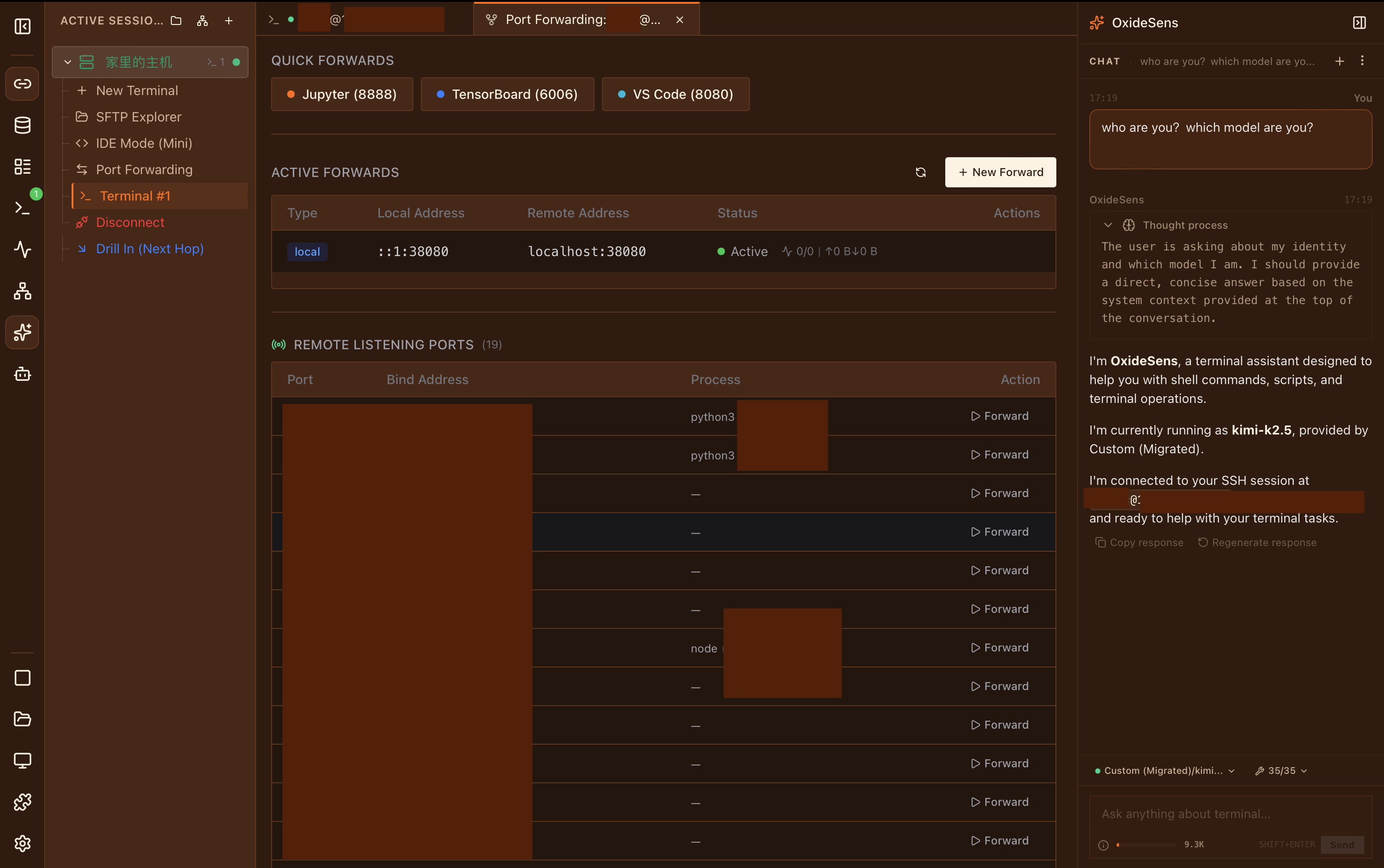

OxideSens AI

- Painel inline (⌘I) + chat na barra lateral

- 40+ ferramentas autônomas, protocolo MCP

- Base de conhecimento RAG (busca híbrida BM25 + vetorial)

- Captura de contexto multi-fonte: terminal, IDE, SFTP, Git

Encaminhamento de portas

- Local (-L), Remoto (-R), SOCKS5 dinâmico (-D)

- I/O por passagem de mensagens sem bloqueio

- Restauração automática após reconexão

- Relatório de falhas e timeout de inatividade

Segurança em primeiro lugar

Proteção empresarial sem complexidade empresarial.

Criptografia de alta segurança

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 MB memória, 4 iterações) para exportações criptografadas .oxide.

Integração com chaveiro do SO

Senhas e chaves API armazenadas no chaveiro macOS, gerenciador de credenciais Windows ou Linux Secret Service. Nunca em arquivos de configuração.

Criptografia pura Rust

russh 0.54 + backend criptográfico ring. Chaves Ed25519, RSA, ECDSA. Suítes ChaCha20-Poly1305 e AES-GCM.

Biometria e TOFU

Touch ID controla o acesso ao chaveiro no macOS. Verificação de chaves de host com Trust-On-First-Use (TOFU). Memória sensível zerada instantaneamente.

Sob o capô

Arquitetura de plano duplo

Frames binários WebSocket para I/O de terminal, Tauri IPC para comandos de controle. Largura de banda dedicada por sessão.

Renderização WebGL

Terminal acelerado por GPU via xterm.js 6. Agendador adaptativo: burst 120Hz+, normal 60Hz, ocioso 1–15Hz backoff.

Multiplexação de conexões

Uma conexão SSH compartilhada entre terminal, SFTP, encaminhamento e IDE. Pool com contagem de referência e limpeza automática.

Criptografia de alta segurança

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 MB memória, 4 iterações). Senhas no chaveiro do SO, Touch ID no macOS.

11 idiomas

Tradução completa da UI em 22 namespaces: English, 简体中文, 繁體中文, 日本語, 한국어, Français, Deutsch, Español, Italiano, Português, Tiếng Việt.

Ecossistema de plugins

Carregamento ESM em runtime. 18 namespaces API, 24 componentes UI pré-construídos, contrato API congelado, circuit breaker auto-desativação.

CLI Companion

Conheça o oxt — seu parceiro de terminal.

JSON-RPC 2.0 via Unix Socket (macOS/Linux) ou Named Pipe (Windows). Saída legível e analisável.

Recursos incluídos

Cada recurso já vem integrado. Sem plugins, sem compras adicionais.

Conformidade e avisos legais

O OxideTerm foi projetado para administração de sistemas legítima, desenvolvimento e pesquisa. Levamos a conformidade a sério.

Conformidade de rede

O OxideTerm é uma ferramenta profissional de gerenciamento de servidores remotos e emulação de terminal. Este software é destinado exclusivamente à administração de sistemas em conformidade, gerenciamento de rede, desenvolvimento de software e pesquisa acadêmica. Os usuários devem cumprir rigorosamente todas as leis e regulamentos aplicáveis ao usar as funcionalidades de túnel SSH ou encaminhamento de portas. É estritamente proibido o uso deste software para acesso não autorizado a recursos restritos ou violação de regulamentações de segurança cibernética.

Aviso sobre o serviço de IA

As funcionalidades de assistência de IA fornecidas pelo OxideTerm (completação de comandos, análise de logs) funcionam como ferramentas de integração técnica. O histórico de conversas de IA é armazenado localmente no dispositivo do usuário de forma criptografada e nunca é enviado a nenhum servidor. O software não distribui conteúdo gerado por IA a terceiros. Os usuários são responsáveis por configurar suas próprias credenciais de API de serviços de IA de terceiros e assumem a responsabilidade legal final pelas interações resultantes. Recomendamos o uso dessas funcionalidades em conformidade com todas as regulamentações de governança de IA aplicáveis.

Segurança de dados e privacidade

Entendemos a sensibilidade dos dados operacionais. O OxideTerm adota uma arquitetura Local-First. Todas as credenciais do servidor, chaves e arquivos de configuração são criptografados e armazenados exclusivamente no dispositivo local do usuário usando algoritmos de criptografia de alta segurança. Este software não coleta, carrega nem divulga dados de conexão sensíveis a terceiros.

Licença

Este software é distribuído sob a licença Source Available (PolyForm Noncommercial 1.0.0). Os usuários podem visualizar o código-fonte e usá-lo para fins não comerciais. O uso comercial requer autorização explícita do desenvolvedor.

Esta página é fornecida apenas para fins informativos e não constitui aconselhamento jurídico. Os usuários são responsáveis por garantir que seu uso do OxideTerm esteja em conformidade com todas as leis locais e internacionais aplicáveis.